Have I Been Powned? – Mikä se on?

Elämme nykyään digitaalisen maailman keskellä, jossa henkilökohtaisia tietojamme tallennetaan ja käsitellään monissa eri paikoissa. Tietomurrot ja hakkeroituminen ovat valitettavan yleisiä, ja ne voivat johtaa henkilökohtaisten tietojen vuotamiseen ja pahimmillaan identiteettivarkauksiin. Siksi on tärkeää tietää, onko omia tietoja joutunut vääriin käsiin. Tähän tarpeeseen on kehitetty palvelu nimeltä ”Have I Been Pwned?” – mutta mikä se oikein on ja miten se voi auttaa sinua? Tässä blogiartikkelissa käymme läpi palvelun perusteet ja annamme vinkkejä, miten voit suojata itseäsi verkossa.

Mikä on Have I Been Pwned?

Have I Been Pwned? (HIBP) on ilmainen, yksityisyyttä kunnioittava verkkopalvelu, jonka on kehittänyt tietoturva-asiantuntija Troy Hunt vuonna 2013. Palvelun tarkoituksena on auttaa ihmisiä selvittämään, ovatko heidän henkilökohtaiset tietonsa, kuten sähköpostiosoitteet ja salasanat, joutuneet tietomurtojen kohteeksi. HIBP on saavuttanut suuren suosion ympäri maailmaa, ja sen tietokannassa on miljardeja vuotaneita tietoja eri tietomurroista.

Miten Have I Been Pwned toimii?

HIBP:n käyttö on helppoa ja nopeaa. Sinun tarvitsee vain käydä palvelun verkkosivustolla (https://haveibeenpwned.com/) ja syöttää sähköpostiosoitteesi hakukenttään. Palvelu tarkistaa sitten, onko sähköpostiosoitteesi esiintynyt tietomurroissa, ja ilmoittaa sinulle tulokset.

HIBP käyttää laajaa tietokantaa, johon on kerätty tietoja eri tietomurroista ympäri maailmaa. Tietokanta päivitetään jatkuvasti uusilla tiedoilla, joten voit luottaa siihen, että saat ajantasaisen kuvan tietojesi turvallisuudesta.

Mikäli osoitteesi on joutunut tietomurron kohteeksi, saat tiedon siitä, minkä palvelun tietomurrossa se on esiintynyt ja milloin murto on tapahtunut. Näin voit ryhtyä tarvittaviin toimiin suojataksesi itseäsi mahdollisilta haitoilta.

Miten voit suojata itseäsi verkossa?

Jos huomaat, että tietosi ovat joutuneet tietomurron kohteeksi, älä paniikki. Noudata alla olevia ohjeita, jotta voit suojautua mahdollisilta haitoilta:

- Vaihda salasanasi: Vaihda välittömästi salasanasi palvelussa, jossa tietomurto on tapahtunut. Jos olet käyttänyt samaa salasanaa muissakin palveluissa, vaihda se niissäkin.

- Käytä vahvoja ja uniikkeja salasanoja: Varmista, että käytät eri palveluissa erilaisia salasanoja, jotka ovat riittävän vahvoja. Vahvoja salasanoja on vaikeampi murtaa, ja uniikeilla salasanoilla voit estää yhden palvelun tietomurron vaikuttamasta muihin palveluihin.

- Aktivoi kaksivaiheinen tunnistautuminen: Monet palvelut tarjoavat kaksivaiheista tunnistautumista, joka lisää turvallisuutta entisestään. Kaksivaiheisessa tunnistautumisessa sinun tulee vahvistaa kirjautumisesi esimerkiksi tekstiviestillä tai erillisellä sovelluksella.

- Päivitä tietokoneesi ja ohjelmistosi: Varmista, että käyttöjärjestelmäsi ja ohjelmistosi ovat aina ajan tasalla, jotta niissä ei ole tietoturva-aukkoja.

- Ole tarkkana sähköpostien ja viestien kanssa: Älä avaa epäilyttäviä liitetiedostoja tai klikkaa tuntemattomilta tahoilta tulevia linkkejä. Ne voivat sisältää haittaohjelmia tai ohjata sinut huijaussivuille.

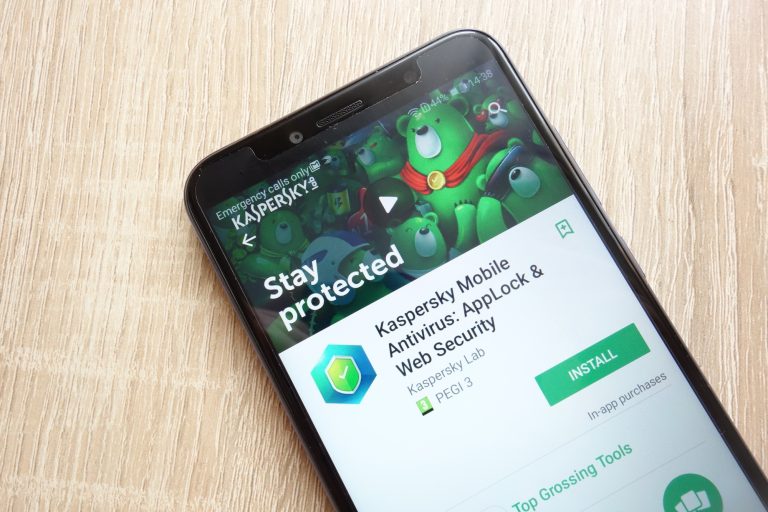

- Käytä tietoturvaohjelmistoa: Asenna luotettava tietoturvaohjelmisto tietokoneellesi ja pidä se ajan tasalla. Se voi auttaa torjumaan haittaohjelmia ja muita tietoturvauhkia.

- Tarkista tietosi säännöllisesti: Käy säännöllisesti tarkistamassa Have I Been Pwned -palvelussa, onko tietosi joutuneet uusien tietomurtojen kohteeksi. Näin voit ryhtyä tarvittaviin toimiin heti, kun huomaat tietomurron.

Lisää ensimmäinen kommentti tähän julkaisuun